Введение: различия между версиями

Материал из MIK32 микроконтроллер

Нет описания правки |

|||

| Строка 1: | Строка 1: | ||

== Микроконтроллер | == Микроконтроллер МIК32 АМУР == | ||

=== Назначение === | === Назначение === | ||

| Строка 6: | Строка 6: | ||

развитию периферию и аппаратный криптографический блок, поддерживающий отечественные ГОСТ в области защиты информации. | развитию периферию и аппаратный криптографический блок, поддерживающий отечественные ГОСТ в области защиты информации. | ||

Особенности (уникальность) продукции микросхемы | Особенности (уникальность) продукции микросхемы MIK32: | ||

* использование аппаратного криптографического блока для защиты информации в соответствии с отечественными ГОСТ; | * использование аппаратного криптографического блока для защиты информации в соответствии с отечественными ГОСТ; | ||

* большинство устройств интернета вещей используют только программные криптографические средства на основе общепринятых алгоритмов защиты информации, которые имеют ряд недостатков; | * большинство устройств интернета вещей используют только программные криптографические средства на основе общепринятых алгоритмов защиты информации, которые имеют ряд недостатков; | ||

Версия от 18:24, 6 апреля 2023

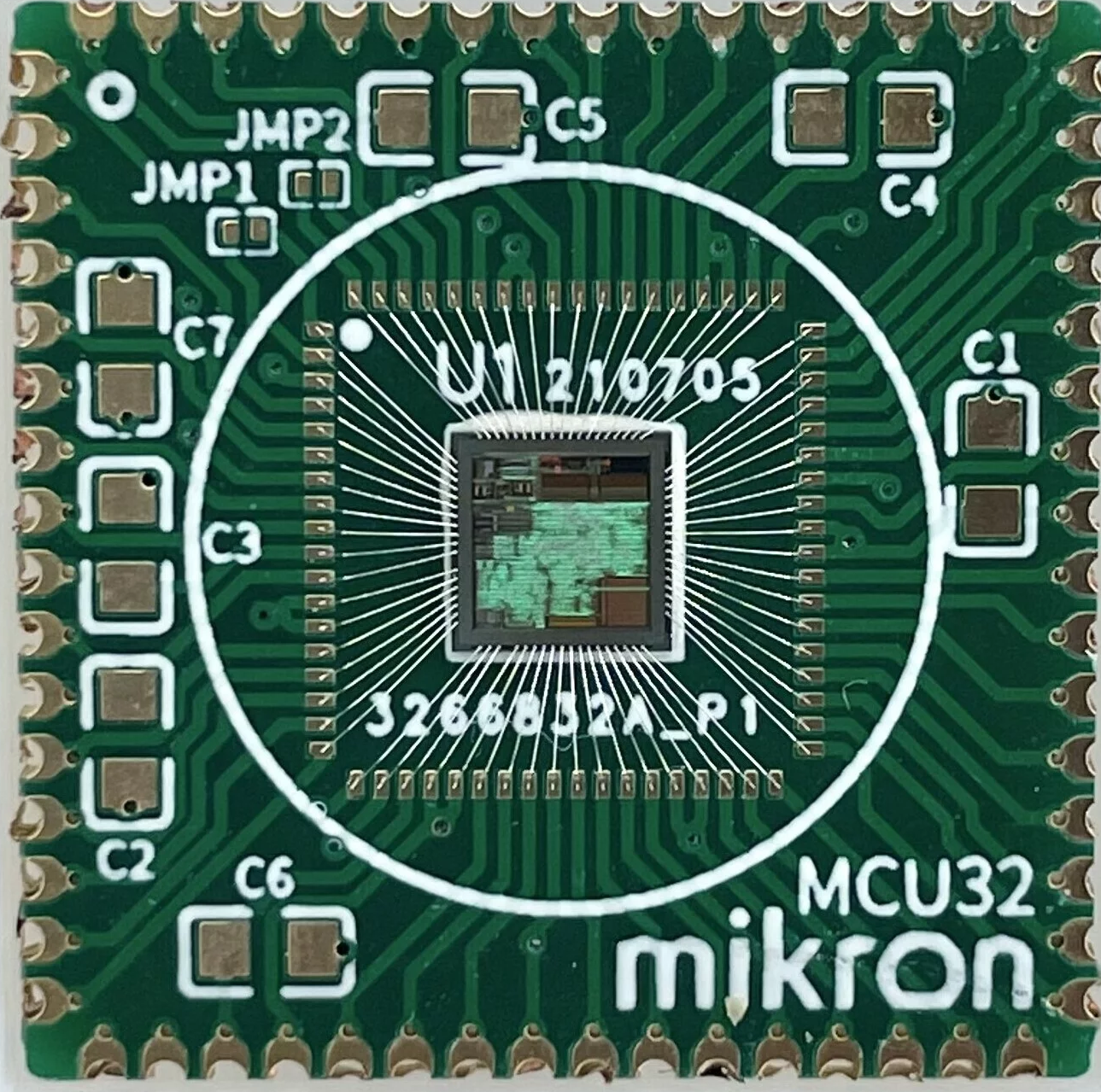

Микроконтроллер МIК32 АМУР

Назначение

Микросхема 32х-битного микроконтроллера (далее микросхема MCU32, микросхема, микроконтроллер) предназначена для управления высокопроизводительными и многофункциональными электронными устройствами для интернета вещей, имеет развитию периферию и аппаратный криптографический блок, поддерживающий отечественные ГОСТ в области защиты информации.

Особенности (уникальность) продукции микросхемы MIK32:

- использование аппаратного криптографического блока для защиты информации в соответствии с отечественными ГОСТ;

- большинство устройств интернета вещей используют только программные криптографические средства на основе общепринятых алгоритмов защиты информации, которые имеют ряд недостатков;

- применение аппаратного криптографического блока для защиты информации в соответствии с Российскими ГОСТ – снижает вероятность успешности информационной атаки, увеличивает сложность взлома устройств и системы в целом. Таким образом, стоимость организации взлома устройств интернета вещей значительно возрастает.

Преимущества:

- применение открытой архитектуры RISC-V;

- высокая производительность;

- широчайший набор функций и возможностей;

- высокая степень интеграции компонент и блоков;

- высокая рабочая частота;

- большой запас встроенной памяти;

- отечественные разработка и производство